DNSSEC - Risiken

Patrick Koetter und Carsten Strotmann, sys4 AG

Created: 2021-09-20 Mon 10:46

Agenda

- Risiken beim Betrieb eines DNSSEC Resolver

- Risiken einer DNSSEC signierten Zone

- Gegenmaßnahmen

Risiken: Betrieb eines DNSSEC Resolver

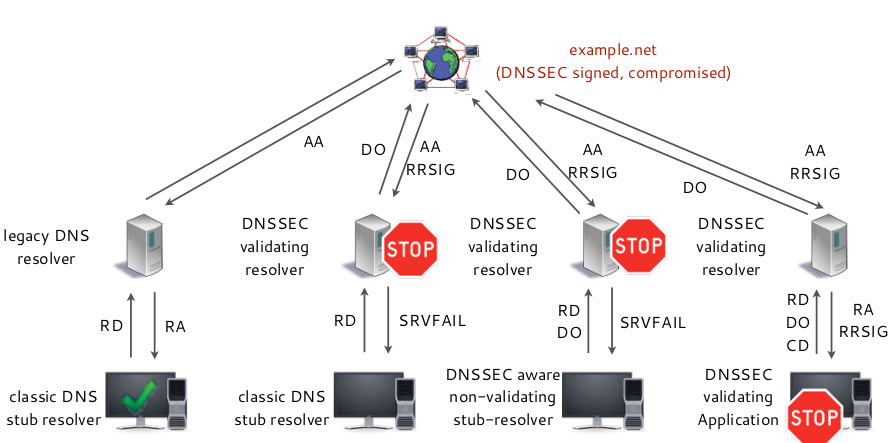

- wenn ein DNSSEC validierender Resolver (DNS-Cache) eine defekte Vertrauenskette oder eine defekte Signatur entdeckt, so lautet die DNS-Antwort zum DNS-Client "SERVFAIL"

- "SERVFAIL" ist nicht DNSSEC spezifisch, sondern beschreibt beliebige DNS-Fehler im DNS-Prozess

- der End-Benutzer kann nicht erkennen, das die DNS-Auflösung an der DNSSEC-Sicherheit scheitert und wird den Betreiber des DNS-Resolver als Verursacher sehen

Risiken: Betrieb eines DNSSEC Resolver

Betrieb eines DNSSEC Resolver: Maßnahmen

- offene Kommunikations-Politik gegenüber den End-Benutzern über DNSSEC-Fehler-Situationen

- Monitoring von DNSSEC-Validierungs-Fehlern auf den DNS-Resolver

- Einsatz von "Negative-Trust-Anchor" (NTA) vorbereiten

Risiken: DNS Server mit NSEC3-signierten Zonen

- ein DNS-Server mit NSEC3 DNSSEC signierten Zone muss für jede negative Antwort (NXDOMAIN- und NODATA) ein SHA1-Hash errechnen -> Potential eines "Denial-of-Service" Angriffs auf die CPU-Ressourcen des DNS-Servers

Gegenmaßnahmen: DNS Server mit NSEC3-signierten Zonen

- NSEC statt NSEC3 einsetzen, wenn möglich (Zone-Walking möglich, aber oft das "kleinere Übel")

- genügend CPU-Ressourcen für die gewünschte Anfrage-Kapazität vorhalten und testen

- Response-Rate-Limiting auf dem DNS-Server aktivieren

Risiken: DNSSEC signierte Zone

- Fehler bei der Signierung der Zone

- Fehler beim Einbringen/Ersetzen des DS-Records in der Eltern-Zone

- Fehler beim Aktualisieren der Record-Signaturen (RRSIG)

- Fehler beim Austausch der DNSSEC-Schlüssel (Key-Rollover)

- Fehler bei der Planung der Paket-Größen (Pakete > 1232 Byte über IPv6)

- Ungünstiger DNS-Auflösungs-Pfad

- 'Parent-Child-Delegation-Disagreement' (NS-Records der Delegation passen nicht zu den NS-Records der delegierten Zone), siehe Raffaele Sommese - When Parents and Children Disagree: Diving into DNS Delegation Inconsistency (RIPE 80)

Gegenmaßnahmen: DNSSEC signierte Zone

- Fehler bei der Signierung der Zone

- Tests an 'unwichtigen' DNS-Zonen

- externes Know-How für die Anfangszeit einkaufen

- Schulungen der DNS-Administratoren

- Time-To-Live Werte der Zone überprüfen und ggf. herabsetzen (unter 24 H)

- SOA-Parameter (Refresh/Retry/Expire/NegTTL) überprüfen und ggf. anpassen

Gegenmaßnahmen: DNSSEC signierte Zone

- Fehler beim Einbringen/Ersetzen des DS-Records in der Eltern-Zone

- DS-Record vor Einbringen in die Eltern-Zone lokal testen (z.B. mit 'unbound-host'

- Status des DS-Records und des KSK der Zone im Monitoring überwachen

- DS-Record Aktualisierung per API automatisieren

Gegenmaßnahmen: DNSSEC signierte Zone

- Fehler beim Aktualisieren der Record-Signaturen (RRSIG)

- Aktualisieren der DNSSEC Signaturen automatisieren (BIND 9, PowerDNS, KnotDNS, Windows 2012/2016, OpenDNSSEC …)

- Signatur-Ablauf-Datum im Monitoring überwachen

Gegenmaßnahmen: DNSSEC signierte Zone

- Fehler beim Austausch der DNSSEC-Schlüssel (Key-Rollover)

- Tests an 'unwichtigen' DNS-Zonen

- externes Know-How für die Anfangszeit einkaufen

- Schulungen der DNS-Administratoren

- DNSSEC-Key-Rollover automatisieren

- DNSSEC-Key-Rollover im Monitoring überwachen

- DNSSEC-'Logbuch' führen

Gegenmaßnahmen: DNSSEC signierte Zone

- Fehler bei der Planung der Paket-Größen (Pakete > 1280 Byte über IPv6

= Fragmentierung)

- EDNS0-Buffergröße auf den autoritativen DNS-Servern der Zone anpassen (1232 Byte DNS Payload)

- Domain-Namen sorgfältig wählen (Label-Compression)

- zu große Ressource-Record-Sets vermeiden

- zu große RSA-Schlüssel vermeiden

- CNAME-Ketten vermeiden

- 'minimal-responses' einschalten

- 'minimal-any' einschalten

Gegenmaßnahmen: DNSSEC signierte Zone

- Ungünstiger DNS-Auflösungs-Pfad

- DNS-Auflösungs-Pfad zwischen Redundanz und Auflösung-Schritte ausbalancieren (auch ohne DNSSEC sinnvoll)

- CNAME-Verweise zwischen DNSSEC-signierten Zonen und Zonen ohne DNSSEC vermeiden

Gegenmaßnahmen: DNSSEC signierte Zone

- 'Parent-Child-Delegation-Disagreement' (NS-Records der Delegation

passen nicht zu den NS-Records der delegierten Zone)

- NS-Records in der Delegation (der Eltern-Zone) und der delegierten Zone identisch halten (ist schon für klassisches DNS notwendig, hat aber dort nur selten negative Effekte)

Risiken: DNSSEC

- Ist DNSSEC ein Risiko für das Netzwerk?

- Ja, aber ein Risiko welches mit Planung, Automatisierung und gewissenhaften Arbeiten minimiert werden kann

- die DNSSEC-Vorteile überwiegen die Risiken